Strona korzysta z plików cookie w celu realizacji usług zgodnie z Polityką Cookies. Możesz określić warunki przechowywania lub dostępu mechanizmu cookie w Twojej przeglądarce.

Fortra Frontline VM

Materiały

Broszury

Pobierz

Pobierz

Skalowalne, oparte na ryzyku zarządzanie podatnościami. W obliczu rosnącej liczby cyberataków i brakującej ilości ekspertów w dziedzinie cyberbezpieczeństwa sprawiają, że zespoły IT są proszone o wykonywanie większej ilości pracy przy mniejszych zasobach.

OPIS PRODUKTU

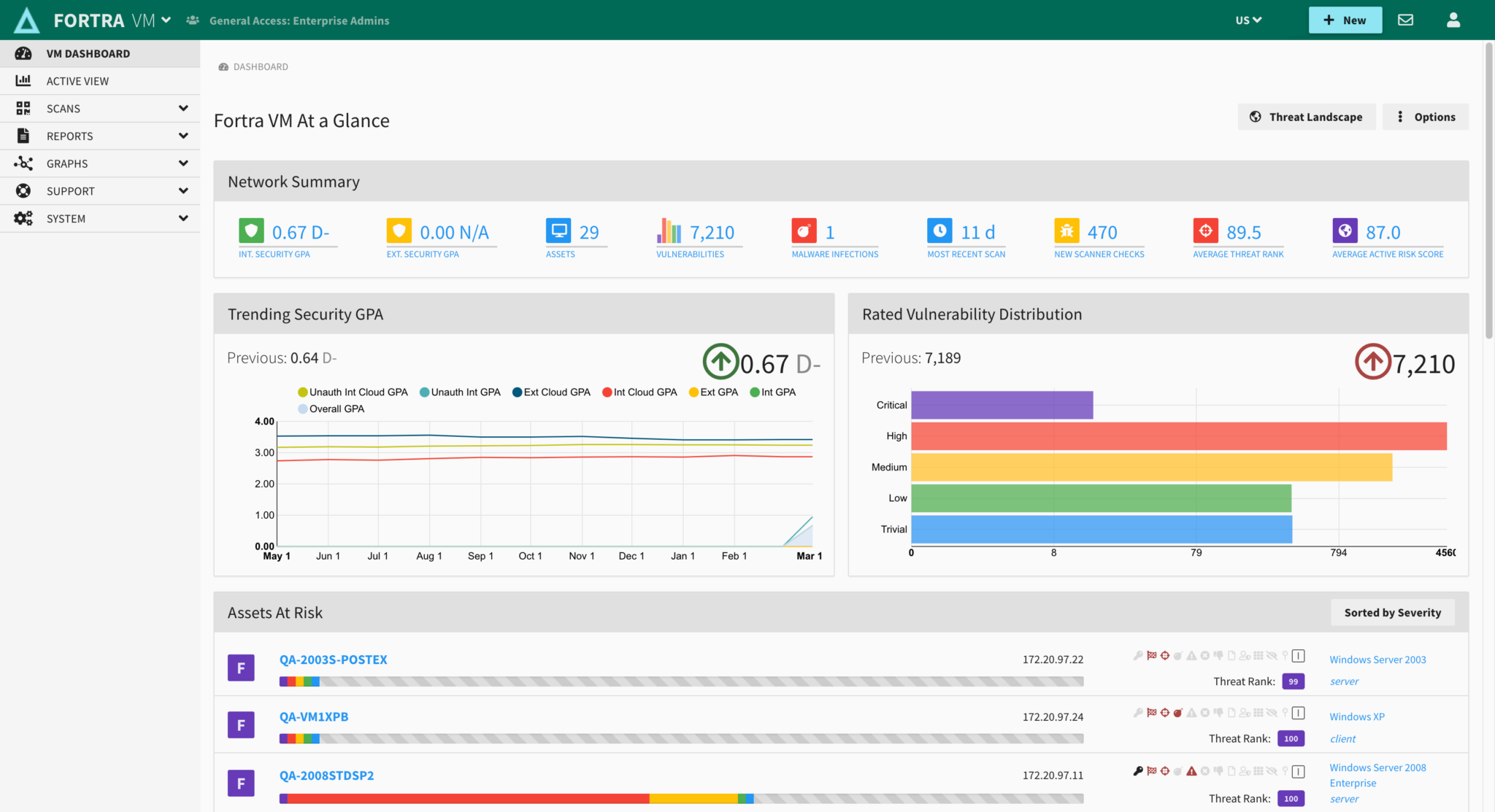

Frontline Vulnerability ManagerTM (Frontline VMTM) został zaprojektowany w celu usprawnienia identyfikacji i priorytetyzacji słabych punktów systemu, dzięki czemu można zmaksymalizować istniejące zasoby IT oraz szybko |i skutecznie złagodzić ryzyko.

Dostarczana za pośrednictwem platformy SaaS, maszyna Frontline VM jest lekka, a jednocześnie wydajna i można ją skalować w górę lub w dół, aby sprostać zmieniającym się potrzebom biznesowym.

Frontline VM łączy opatentowaną technologię skanowania z łatwym w użyciu graficznym interfejsem użytkownika i korelacją danych zasobów, aby uzyskać szybkie i dokładne wyniki (mniej niż 1% fałszywych alarmów). Zestaw funkcji Frontline VM obejmuje:

- Ocena stanu bezpieczeństwa Frontline Security GPA

- Porównanie z innymi firmami Frontline Insight

- Wizualizacja zasobów Frontline Network Map

- Kontekst możliwości wykorzystania Frontline Threat Rank

- Interfejs API Frontline Connect

FUNKCJONALNOŚCI:

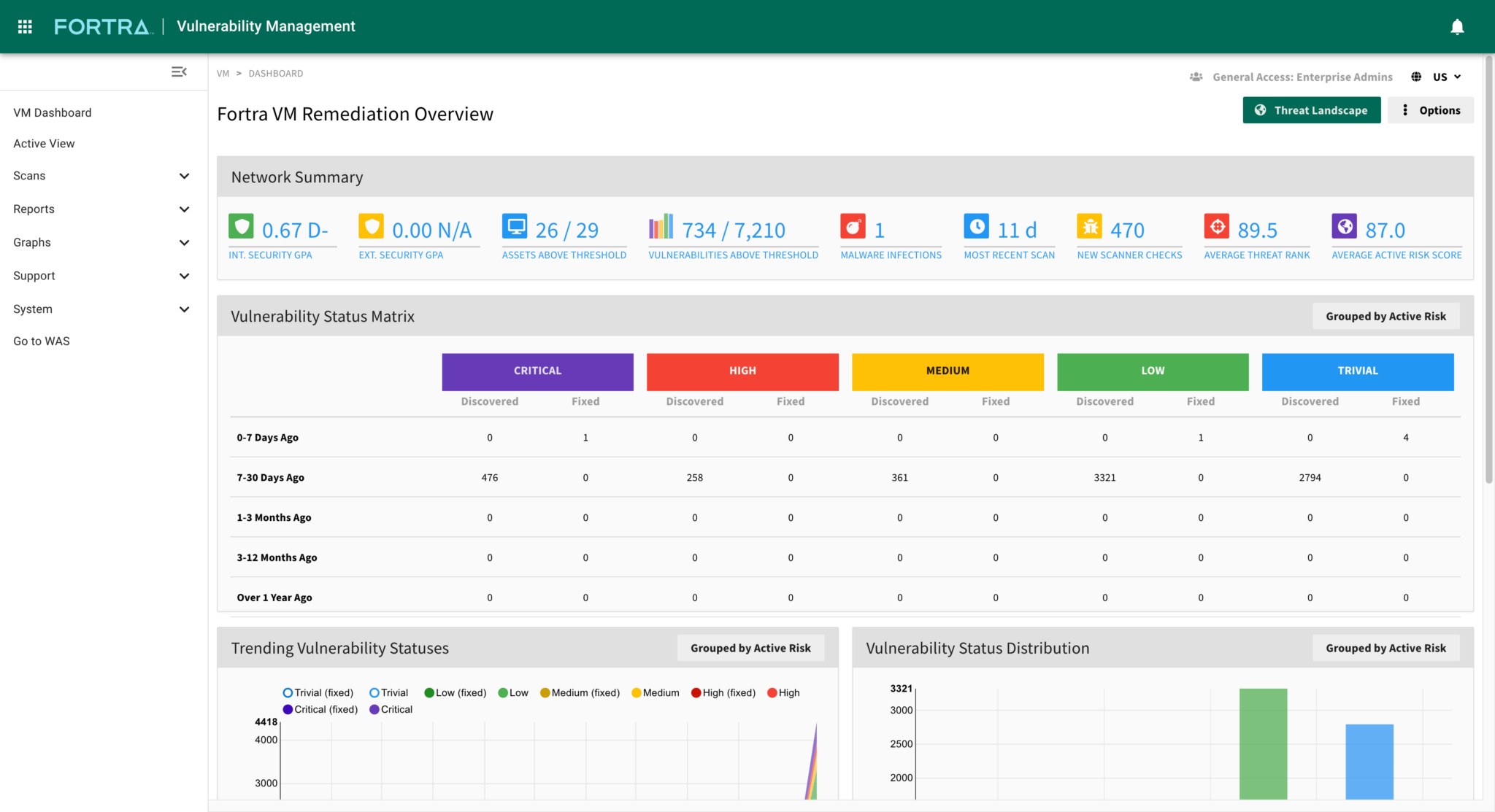

Fortra Vulnerability Management to coś więcej niż tylko skaner podatności sieci lub ocena podatności. Jest to proaktywne, oparte na ryzyku rozwiązanie do zarządzania podatnościami i zagrożeniami, które stanowi istotną część każdego programu zarządzania ryzykiem cybernetycznym. Jego solidne funkcje wyróżniają go na tle innych rozwiązań VM, dostarczając istotnych informacji o bezpieczeństwie w scentralizowanym, łatwym do zrozumienia formacie, dzięki czemu można skutecznie i wydajnie chronić krytyczne zasoby biznesowe np:

- Wykorzystywanie wiedzy technicznej DD, obsługę klienta i wsparcie.

- Koncentrowanie się na podstawowych funkcjach biznesowych, aby zaoszczędzić czas, pieniądze i wysiłek, zmniejszając obciążenie administracyjne i żmudne wykonywania skanowania podatności na zagrożenia za pomocą skomplikowanych narzędzi lub niezarządzanych rozwiązań open source.

- Angażowanie w bezpieczeństwo informacji dzięki kompleksowym raportom na temat stanu bezpieczeństwa sieci.

- Wykrywanie ryzyka w zabezpieczeniach i szybkie reagowanie na podstawowych zasadach bezpieczeństwa.

Jako natywny dla chmury SaaS, Fortra VM sprawia, że zarządzanie podatnościami i ocena zagrożeń są szybkie do wdrożenia, elastyczne i łatwe w użyciu. Uzyskaj wiodące w branży oprogramowanie, które jest proste, opłacalne i lekkie.

Rozbudowane, łatwe w użyciu funkcje obejmują:

- Skanowanie aplikacji internetowych (WAS) - łatwe dynamiczne skanowanie aplikacji internetowych z dokładnymi wynikami umożliwiającymi podjęcie działań

- Active Threat Sweep (ATS) - Active Threat Sweep szybko i proaktywnie wykrywa aktywne zagrożenia cybernetyczne w sieci.

Co to jest skanowanie aplikacji internetowych i do czego służy?

Skanowanie aplikacji internetowych (WAS) zapewnia głębszą analizę bezpieczeństwa aplikacji internetowych firmy, wykorzystując najwyższy poziom dynamicznego testowania bezpieczeństwa aplikacji. Zapewnia rzeczywisty wgląd w bezpieczeństwo, wymieniając rzeczywiste luki w zabezpieczeniach organizacji o najwyższym priorytecie i wyszczególniając znane techniczne zalecenia dotyczące łagodzenia lub naprawy. Ponieważ technologia aplikacji internetowych jest stale aktualizowana, aplikacje te wymagają silnych zabezpieczeń, aby zapewnić bezpieczeństwo przesyłanych danych.

WAS upraszcza skanowanie bezpieczeństwa aplikacji internetowych. Konfiguracja jest intuicyjna i przyjazna dla użytkownika, a wyniki skanowania są szybkie i zwięzłe, dzięki czemu każdy zespół ds. bezpieczeństwa może dostarczyć przydatne wyniki.

Zaawansowana ochrona punktów końcowych to za mało?

Silniejsza ochrona dzięki Active Threat Sweep (ATS)

ATS uzupełnia istniejące technologie ochrony punktów końcowych, zapewniając łatwe do wdrożenia rozwiązanie, które szybko i niezawodnie analizuje zasoby pod kątem aktywności aktywnych zagrożeń i oznak naruszenia bezpieczeństwa.

ATS rozszerza istniejące środki obrony o:

- Szeroki zasięg sieci

- Technologia bezagentowa, która jest lekka i łatwa w utrzymaniu

- Elastyczne wdrażanie on-site lub w chmurze

- Konfigurowalna kontrola dostępu oparta na rolach

- Raportowanie na żądanie z zaawansowanym filtrowaniem

Zwycięzca nagrody Cybersecurity Excellence Award 2024 za zarządzanie podatnością na zagrożenia.

https://www.digitaldefense.com/awards/cybersecurity-excellence-award-winner-for-vulnerability-management/?source=optin-q2-24

ZAPYTAJ O SZCZEGÓŁY:

Rozwiązania IT

Przetestuj produkt

Chcesz poznać i przetestować nowoczesne rozwiązania z zakresu bezpieczeństwa sieci, systemów lub monitoringu i zarządzania?

W portfolio Bakotechu znajduje się szereg produktów polskich i zagranicznych producentów, które zapewnią Ci najlepszą ochronę przed wszelkiego typu cyberzagrożeniami.

Wypełnij formularz, a nasi specjaliści skontaktują się z Tobą i pomogą Ci dobrać najlepsze rozwiązanie na miarę potrzeb Twojej organizacji.

Kontakt

Bakotech Sp. z o.o.

Dane firmy

NIP 6762466740

REGON 122894922

KRS 0000467615

Kontakt

tel. +48 12 340 90 30